Jak poprawnie skonfigurować dostęp FTP i SSH pod kątem bezpieczeństwa

W dzisiejszych czasach, gdy ataki na serwery stają się coraz bardziej zaawansowane, zapewnienie właściwej ochrony połączeń FTP i SSH to absolutna konieczność. Niezależnie od skali działalności, niewłaściwie skonfigurowane usługi mogą stanowić drzwi wprost dla nieuprawnionych użytkowników. Poniższy artykuł omawia kluczowe zasady oraz praktyczne wskazówki, pozwalające stworzyć solidny fundament bezpieczeństwa przy dostępie do plików i zdalnej administracji serwerem.

Podstawowe zasady bezpieczeństwa przy konfiguracji FTP

Protokół FTP, choć popularny i wygodny w użytkowaniu, przekazuje dane w formie niezaszyfrowanej. W efekcie każde hasło i zawartość przesyłanych plików może zostać przechwycone przez atakującego. Aby zabezpieczyć transmisję, należy przede wszystkim wdrożyć FTPS (FTP over SSL/TLS) lub zastąpić FTP protokołem SFTP, który działa w ramach tunelu SSH. W ten sposób zyskuje się warstwę szyfrowania, chroniącą zarówno dane uwierzytelniające, jak i przesyłane pliki.

Drugim krokiem jest ograniczenie dostępu tylko do zaufanych kont. Zaleca się tworzyć osobne użytkowniki FTP dla każdego zespołu lub dewelopera oraz stosować zasadę najmniejszych uprawnień (ang. least privilege). Ograniczenie katalogów domowych użytkowników do konkretnych ścieżek minimalizuje ryzyko nieautoryzowanego dostępu do newralgicznych obszarów serwera.

Zabezpieczenie dostępu SSH przed nieautoryzowanym użyciem

Usługa SSH stanowi główne narzędzie administracji zdalnej serwera i dlatego bywa głównym celem ataków typu brute-force oraz prób wykorzystania znanych luk w konfiguracji. Pierwszą warstwą obrony powinno być wyłączenie logowania hasłem i przejście na uwierzytelnianie kluczami publicznymi. Dzięki temu nawet jeśli atakujący pozna nazwę użytkownika, bez dostępu do prywatnego klucza nie będzie w stanie się zalogować.

W kontekście wyboru usług hostingowych warto zwrócić uwagę na oferty zoptymalizowane pod kątem wydajności i bezpieczeństwa. hostido.pl udostępnia rozwiązania oparte na szybkich serwerach SSD, co przyspiesza proces uwierzytelniania i minimalizuje opóźnienia w przesyłaniu danych. Taka infrastruktura sprzyja stabilnej pracy klucza SSH i pozwala na płynne zarządzanie połączeniami zdalnymi.

Konfiguracja silnych haseł i kluczy SSH

Pomimo że klucze SSH oferują wysoki poziom bezpieczeństwa, nie należy lekceważyć jakości haseł używanych do ich ochrony. Zalecane jest korzystanie z menadżera haseł, który wygeneruje i przechowa unikalną, długą frazę hasłową (tzw. passphrase). Dzięki temu nawet jeśli prywatny klucz zostanie wykradziony, bez znajomości zabezpieczającego go hasła nie będzie można go wykorzystać.

Generowanie kluczy o silnym szyfrowaniu (np. RSA 4096 bitów lub Ed25519) podnosi poziom ochrony przed próbami łamania kluczy. Warto także regularnie (co kilka miesięcy) wymieniać klucze na nowe, co dodatkowo redukuje ryzyko długotrwałego wykorzystania skompromitowanego materiału uwierzytelniającego.

Ograniczanie dostępu za pomocą firewall i whitelist IP

Firewall to kolejny niezbędny element zabezpieczeń serwera. Poprzez konfigurację reguł wejściowych można skutecznie blokować niepożądane połączenia do portów 21 (FTP), 22 (SSH) oraz innych usług. Zalecane jest domyślne odrzucanie ruchu przychodzącego i zezwalanie wyłącznie na te adresy IP, które wymagają dostępu administracyjnego lub transferu plików.

Aby dodatkowo uszczelnić konfigurację, warto skorzystać z listy kontroli dostępu (ACL) i ograniczyć zasięg geograficzny połączeń. W praktyce oznacza to zezwolenie tylko na połączenia z określonych krajów czy konkretnych biur firmowych. W razie potrzeby można także skorzystać z usług VPN, aby wstępnie uwierzytelniać użytkowników zanim dotrą oni do warstwy SSH lub FTPS.

Monitorowanie i logowanie aktywności na serwerze

Bez bieżącego wglądu w logi systemowe, trudno wychwycić próby nieautoryzowanego dostępu we wczesnej fazie. Należy skonfigurować centralne gromadzenie logów zarówno dla usługi SSH, jak i dla komponentów FTP/FTPS. Dzięki temu wszelkie próby logowania, nieudane hasła, czy nietypowe transfery plików będą szybko wychwytywane.

Warto też skorzystać z dedykowanych narzędzi do analizy logów, takich jak Fail2Ban czy CrowdSec, które automatycznie reagują na podejrzane wzorce i blokują atakujące IP. Taki system pozwala na:

- automatyczne wykrywanie i odcinanie źródeł ataków typu brute-force,

- wysyłanie powiadomień o naruszeniach bezpieczeństwa,

- tworzenie raportów auditowych dla administratorów.

Automatyczne aktualizacje i zarządzanie poprawkami bezpieczeństwa

Regularne łatanie systemu operacyjnego oraz oprogramowania serwerowego to klucz do zachowania wysokiego poziomu bezpieczeństwa. Uruchomienie mechanizmów automatycznej aktualizacji (np. poprzez unattended-upgrades na systemach Debian/Ubuntu) pozwala na szybkie załatanie krytycznych luk bez konieczności ręcznej ingerencji.

W przypadku środowisk produkcyjnych warto jednak przetestować poprawki w uprzednio przygotowanym środowisku stagingowym. Dzięki temu można wykluczyć potencjalne konflikty między nowymi wersjami oprogramowania a konfiguracją serwera. Dopiero po pozytywnych testach zmiany powinny trafić na serwer produkcyjny, co gwarantuje ciągłość działania usług FTP i SSH bez niespodziewanych przerw.

Ostatnie Artykuły

Bezpłatne zajęcia dla dzieci w Świdnicy. Trwa nabór do OIK

Debiut z Żarowa trafi do biblioteki. Aleksandra Ziają opowie o swojej książce

Darmowe szkolenia i certyfikat dla NGO. Rusza nowy nabór

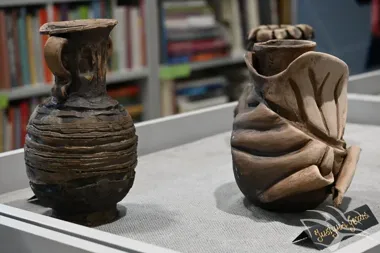

Ceramika, kwiaty i muzyka - Świdnica pokazała eko-sztukę

Defibrylatory już trafiają do gminy. Będą w sołectwach i przy dworcu

Lodówka społeczna w nowym miejscu. W Żarowie działa już całą dobę

W Żarowie rodzinny rajd i biało-czerwone rowery. Trasa ma 10 kilometrów

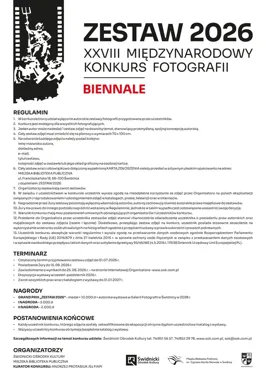

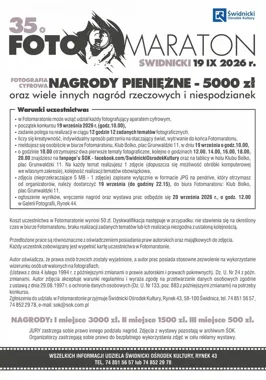

Zestaw 2026 wraca do Świdnicy i znów rozgrzeje fotograficzną scenę

Konkurs trębaczy myśliwskich wraca do Świdnicy. Będzie parada i nagrody

Młodzież ze Strzegomia i Niemiec szukała wspólnego języka

Teatr wejdzie do szkoły. Uczniowie z Jaworzyny Śląskiej dostaną więcej niż spektakl

Myślała, że pomaga siostrze - kod BLIK kosztował ją blisko 1000 zł

Świdnica znów zamieni się w plan zdjęciowy - wraca 35. Fotomaraton